Die grössten Tech-Mythen unserer Zeit (Teil 1)

Entzaubert und erklärt: Wir entlarven die grössten Tech-Mythen und -Legenden, die sich seit langer Zeit hartnäckig halten.

Es ist an der Zeit, mit einigen der unglaublichsten, hartnäckigsten Legenden aus der Technik-Welt aufzuräumen. Denn viele Informationen sind längst überholt oder gehörten schon immer ins Reich der Fantasie.

Wir bringen Licht ins Dunkel und klären über Fehlinformationen auf. Oder steckt vielleicht doch etwas Wahres dahinter?

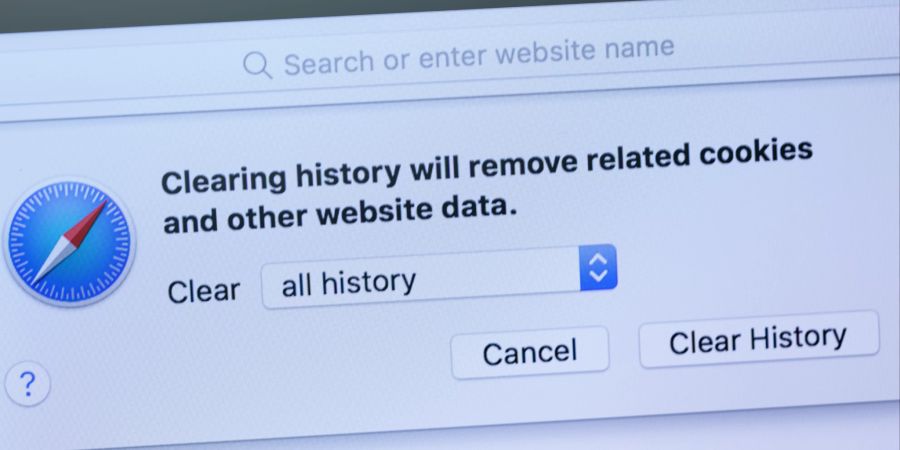

Der Inkognitomodus

Viele glauben fälschlicherweise, dass der Inkognitomodus im Browser eine vollständige Anonymität garantiert. Leider eine falsche Annahme.

Zwar werden beim Schliessen des Fensters Cookies und Tracking-Daten gelöscht. Ihre Online-Aktivitäten bleiben für so manche Webseitenbetreiber oder Ihren Internetanbieter aber weiterhin sichtbar.

Denn jeder Browser verfügt über einen einzigartigen, digitalen «Fingerabdruck», den selbst der Inkognitomodus nicht verbergen kann. Für echte Privatsphäre empfehlen Experten den Wechsel zu Browsern wie Brave oder Tor, die auf Anonymität setzen.

Sicher vor Cyberkriminalität?

Der Glaube, dass man persönlich und als Privatperson kein interessantes Ziel für Hackerangriffe sei, ist ein gefährlicher Trugschluss. Schliesslich besitzt jeder Nutzer wertvolle persönliche Informationen (PPI), die fúr andere buchstäblich gewinnbringen sein kann – Ihre Kreditkartennummer ist nur ein Beispiel von vielen.

Durch Datenpannen gelangen solche sensiblen Informationen immer wieder in falsche Hände. Nutzen Sie daher unterschiedliche, schwer zu entschlüsselnde Passwörter für verschiedene Dienste und Accounts.

«Macs sind immun gegen Malware»

Ein noch heute geläufiger Mythos: Apple's macOS- und iOS-Geräte seien immun gegenüber Malware-Angriffen. Doch in so manch einer Anwendung lauert Schadsoftware, die auch Macs befallen kann.

Dieser Irrglaube der Mac-Immunität beruht hauptsächlich auf Apple's geschlossenem Systemansatz. Und vielleicht auch auf dem geringeren Marktanteil (Stand: 2023) verglichen mit Windows oder Android.

Kein System ist unangreifbar, so viel ist sicher. Und selbst Apple musste bereits Sicherheitslücken schliessen sowie – zuvor – reumütig eingestehen.

Alexa hört ständig mit – oder?

Amazons Echo-Geräte lauschen tatsächlich passiv ihrer Umgebung. Sie tun dies aber nur, um ihr Aktivierungswort (wie «Alexa») zu erkennen.

Erst nach diesem Stichwort beginnen sie aktiv zuzuhören und Anfragen entgegenzunehmen. Dank diverser Einstellungen von Amazon können besorgte Nutzer ihre gespeicherten Sprachaufzeichnungen ausserdem aktiv verwalten.

Generell gilt: Sprachassistenten verarbeiten und speichern das Gehörte erst, nachdem sie den Aktivierungsbefehl klar verstanden und verarbeitet haben. Also zum Beispiel «Alexa» oder «OK Google».